¿Qué harías si te encontraras una memoria USB en el parking de la oficina o en el baño de la universidad? ¿Intentar averiguar a quién pertenece? ¿Quedártela para cotillear? ¿Tratar de borrar su contenido para aprovechar el espacio?

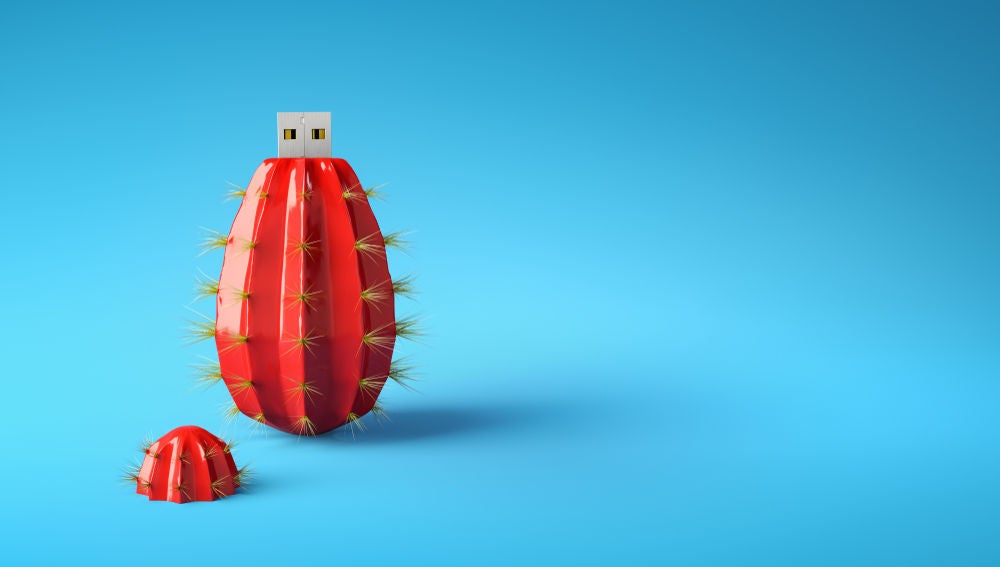

Sea cual sea tu motivación, si la respuesta pasa por conectarla a tu equipo podrías acabar siendo víctima de un tipo de ataque de ingeniería social llamado baiting, método que se aprovecha de la curiosidad humana para infectar los dispositivos con malware.

Esta técnica consiste en dejar a la vista dispositivos de almacenamiento extraíble, como pendrives, o en menor uso CDs y DVDs, con la idea de que varias personas los recojan y conecten a sus dispositivos. Una vez han picado el cebo y han conectado la memoria USB a su equipo, se ejecuta un software malicioso que lo deja a merced de los ciberdelincuentes.

Lugares de acceso común como baños o aparcamientos en oficinas, centros sanitarios, de estudio y de ocio, son los habituales para esta práctica, que funciona gracias a que un usuario confiado y sin nociones de seguridad podría ejecutar un malware, y a que el sistema operativo podría tener agujeros de seguridad o no estar correctamente protegido y actualizado.

Según una encuesta independiente de Sophos, publicada en enero de 2020, los datos de los equipos de TI que saben cómo entró la amenaza en su empresa revelan que un 14% lo hizo a través de un dispositivo externo o una memoria USB. Además algunas investigaciones anteriores apuntan a una alta efectividad.

En la Universidad de Illinois se llevó a cabo un estudio para ver cómo reaccionaban las personas a situaciones de baiting. Los investigadores colocaron en una parte del campus 297 unidades USB y descubrieron que el ataque fue efectivo con una tasa de éxito del 45%, y se activó muy rápido, con la primera unidad conectada en menos de seis minutos.

En la Universidad Piloto de Colombia se realizó un experimento similar. Colocaron en zonas comunes de una empresa 40 tarjetas USB con logos de compañías de telecomunicaciones. Los resultados son claros: de las 35 personas que encontraron las tarjetas USB, 7 las entregaron al área de tecnología y 28 las conectaron a los equipos corporativos, ejecutaron el programa malicioso y enviaron la información al servidor.

Así puede afectar a tus dispositivos

Según informa la Oficina de Seguridad del Internauta (OSI), el malware más habitual que podemos encontrarnos dentro de estas memorias USB está diseñado para robar contraseñas y datos personales. Una vez ejecutado recopila todas las pulsaciones de teclas que se hagan en el teclado y así consigue recoger claves, direcciones de correos y todo tipo de información personal.

También se utiliza el baiting para bloquear dispositivos o cifrar ficheros y luego pedir un rescate para recuperarlos, un ataque conocido como ransomware. Y es habitual incluir el equipo dentro de una red de dispositivos infectados (BotNet) convirtiéndolo en un PC zombie, que, además de funcionar más lento y dar todo tipo de fallos, quedará totalmente a merced de los ciberdelincuentes.

Cómo evitar este fraude

La mejor forma de evitar el baiting es no conectar nunca, bajo ningún concepto, un dispositivo externo desconocido en nuestro equipo.

Pero, ¿qué pasa con los equipos de trabajo o compartidos? La formación en seguridad a los empleados es clave para evitar este tipo de ataques, pero no siempre funciona, por no hablar del caso que nos puedan hacer compañeros de piso o familiares, así que aquí van algunas pautas, que pueden minimizar el desastre:

Mantener actualizados tanto el sistema operativo, como el software o las aplicaciones que tengamos instaladas. El malware se aprovecha de las vulnerabilidades que puede encontrar en nuestro sistema y en productos como MS Office o Adobe reader, especialmente si omitimos el lanzamiento de nuevos parches de seguridad. Las actualizaciones reparan estas vulnerabilidades y mantienen nuestro equipo más protegido.

Además en Windows hay que contar con un antivirus de prestigio, y es recomendable deshabilitar la función de autoarranque de dispositivos USB, para que este pueda hacer las comprobaciones correspondientes.

En definitiva, la clave para evitar este y otros ataques está en tener cuidado si no se tienen nociones de seguridad informática, mantener siempre el equipo limpio y actualizado y no ejecutar ningún software que no conozcamos o que venga en uno de estos medios.